Ứng dụng có thể lén đọc tin nhắn mà người dùng nên gỡ ngay

Ứng dụng này có thể đọc tin nhắn, ghi lại nhật ký cuộc gọi, chụp ảnh bằng camera trước, thậm chí tự ý gửi tin nhắn hoặc gọi điện từ thiết bị của nạn nhân.

Mới đây, công ty bảo mật Zimperium cảnh báo về một phần mềm gián điệp mới mang tên ClayRat, được ngụy trang dưới dạng các ứng dụng quen thuộc như TikTok, Google Photos, YouTube.

ClayRat lợi dụng tâm lý người dùng muốn sử dụng tính năng nâng cao hoặc trả phí mà không mất tiền, nên thường được phát tán qua các trang web giả mạo và kênh Telegram. Khi người dùng cài file APK từ nguồn ngoài Google Play, phần mềm độc hại sẽ được cài đặt và bắt đầu hoạt động.

Một ứng dụng chứa mã có thể đọc lén tin nhắn của người dùng,... (Ảnh: Zimperium)

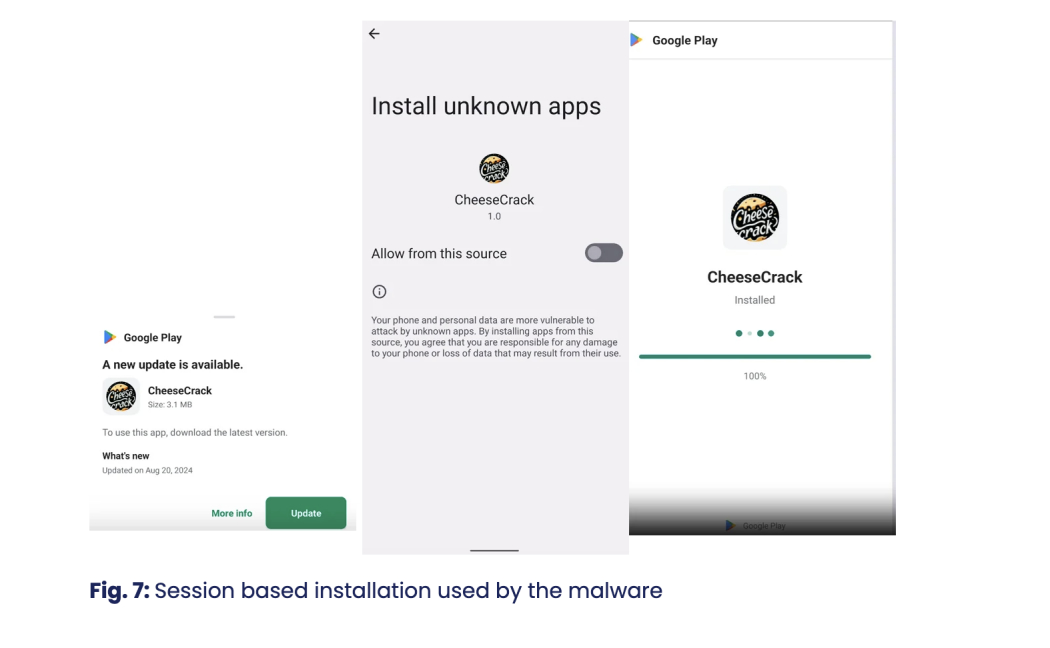

Một thủ đoạn tinh vi mà ClayRat sử dụng là giả mạo giao diện cài đặt của Google Play, khiến người dùng tưởng đang cập nhật ứng dụng hợp pháp. Tuy nhiên mã độc chỉ kích hoạt sau khi người dùng cấp quyền truy cập tin nhắn hoặc đặt ứng dụng làm SMS mặc định. Sau khi được kích hoạt, ClayRat có thể đọc tin nhắn, ghi lại nhật ký cuộc gọi, chụp ảnh bằng camera trước, thậm chí gửi tin nhắn hoặc thực hiện cuộc gọi từ thiết bị của nạn nhân mà họ không hay biết.

ClayRat truyền dữ liệu thu thập được bao gồm thông tin thiết bị, danh sách ứng dụng, nội dung tin nhắn và ảnh chụp về máy chủ điều khiển (C2) qua kết nối HTTP. Nhờ cơ chế này, thiết bị bị nhiễm không chỉ bị giám sát mà còn có thể trở thành công cụ phát tán mã độc; phần mềm có thể tự động gửi liên kết độc hại tới toàn bộ danh bạ, khiến việc lây lan diễn ra nhanh chóng và khó kiểm soát.

Tính phổ biến và mức độ thay đổi của mã độc cũng gây lo ngại: Trong vòng 3 tháng gần đây, các chuyên gia phát hiện hơn 600 biến thể của ClayRat cùng hàng chục “dropper” (các trình cài mã độc), mỗi phiên bản đều được chỉnh sửa để vượt qua lớp bảo vệ của Android và né tránh phần mềm diệt virus.

Trước bối cảnh này, các chuyên gia bảo mật khuyến cáo người dùng chú ý các biện pháp phòng ngừa cơ bản:

- Chỉ tải ứng dụng từ Google Play, không cài file APK từ nguồn không rõ;

- Không nhấp vào liên kết lạ từ Telegram, tin nhắn hoặc email;

- Cập nhật hệ điều hành thường xuyên để vá lỗ hổng; và bật tính năng Play Protect trong Google Play để giảm nguy cơ cài đặt ứng dụng độc hại.

- Tăng cường cảnh giác khi cấp quyền cho ứng dụng, đặc biệt quyền truy cập SMS, quyền quản lý cuộc gọi và quyền camera, là cách thiết thực nhất để bảo vệ dữ liệu cá nhân trước nguy cơ theo dõi và đánh cắp.

Tham khảo CyberScoop